如何用500美元远程操控美国一列高速行进的火车

黑进美国一列高速行驶的火车,最低成本是多少?

答案是 500 刀。

看到这,你最好奇的可能不是 500 刀,而是为啥会有这个问题。

这不电影里才有的剧情么?

的确。

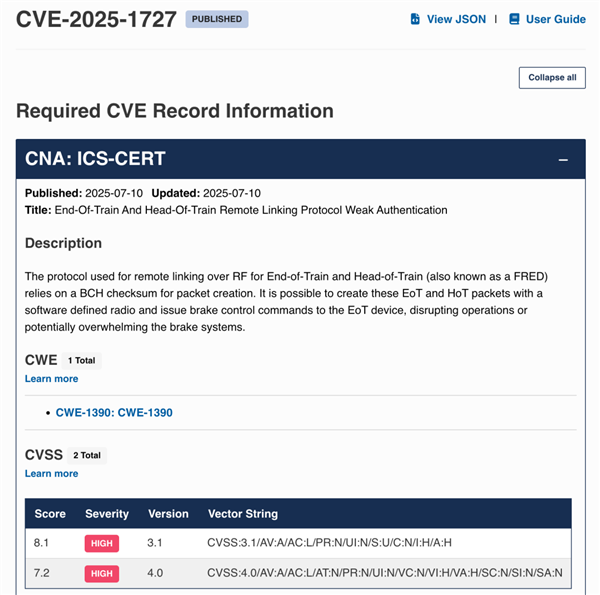

但最近,美国网络和基础设施安全局 CISA 公布了一个代号为 CVE-2025-1727 的高危漏洞。

通过这个漏洞,黑客可以远程操控美国的货运列车,随时来一脚急刹车。

想想看,一列几千吨重的钢铁巨兽在高速飞驰时突然紧急制动,车轮锁死,巨大的惯性就极有可能导致车拧成一团,瞬间脱轨。。。

要是在多个关键节点上逼停多辆列车,那不夸张地说,美国的铁路运输系统都会陷入瘫痪。

更要命的,这个漏洞修复时间最快也要 2027 年。

既然没修好,为啥还敢先公开详情?

因为不把它捅出来,那帮铁路巨头估计能把这事儿瞒到死。。。

要知道,这个问题在美铁路系统已经潜伏几十年了,发现它的安全研究员 Neil Smith 为了让漏洞被修复,跟铁路巨头博弈了 12 年。

选择公开,给到压力,是他最后一张牌。

故事从上世纪 80 年代,美国决定淘汰传统的“ 守车 ”说起。

守车就是西部片里常见的那种红色小车厢,挂在货运火车屁股后面。有专人待在里面,负责检查列车后方信号,是否有故障。

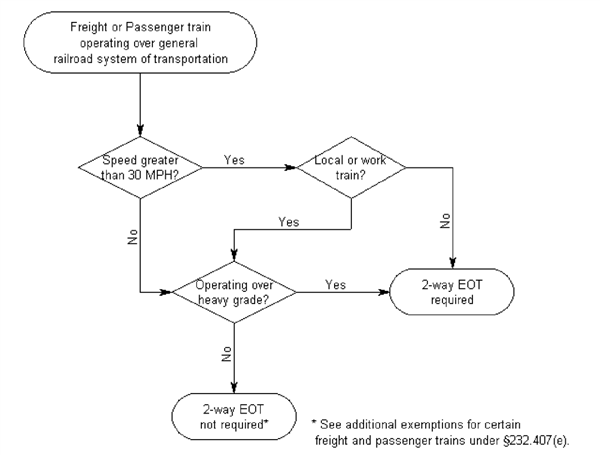

为了用自动化设备取代人力,铁路行业推出了一个替代品——EOT,列车尾部设备( End-of-Train device )。

EOT 就是装在最后一节车厢的那个金属盒子。

它能通过无线电,把车尾状态数据发给 HOT 列车头部设备( Head-of-Train device),让司机心里有数。

关键来了,随着技术发展,EOT 进化成了双向通信。

它不仅能发送数据,也能接收车头的指令,其中最重要的指令就是——紧急制动。这是为了让司机能够在紧急情况下,从列车两端同时停车。

诶,恰恰是这点,成了今天哥几个能操控美国火车的核心所在。

因为 EOT 的安全设计,充满了 80 年代特有的纯真。。。

当时大家觉得,车尾和车头之间通讯所用的无线电频率,是受法律严格管制的专用频率,普通人根本不允许使用。

既然法律禁止,那就不会有人去用,自然也就安全了。

我滴龟龟,看看如今的自由美利坚,很难想象当时他们会有这样的自信。。。

OK,基于纯真和自信,这套系统只用了一层 BCH 校验,来确保数据没有传错。

比如我用对讲机给你念一串数字“ 12345 ”,以防你听岔,我在后面加一个校验码“ 15 ”,“15”就是前面所有数字的和。

你听到后自己也加一遍,如果也是15,你就知道自己没听错。

BCH 校验和的原理比这复杂点,但本质一样:就是验证数字对不对,但不验证人对不对。

这意味着,任何一个黑客,只要搞明白通讯格式,就能伪造一条完全正确的假指令,直接指挥火车。

当然,这也不能完全怪当时设计者。那会网络威胁很少,大家确实没防范意识,但后人不与时俱进,修修补补,就不应该了吧。

时间来到 2012 年。

信息安全研究员 Neil Smith 是个无线电爱好者,平时喜欢用 RTL-SDR 扫描各种信号。

这玩意就是一个电视接收棒,但被大神们魔改后,可以监听工业、科学和医疗频段等各路无线电信号。

有次他在火车道旁边等车,看到火车上有一个天线,就一时兴起决定记录车的遥测数据。

结果,他发现自己居然捕捉到了火车头和车尾之间的通讯信号。。。这个信号是裸奔的,完全不加密。

这就意味着,只要有人花点小钱买一套设备( Neil 说 500 刀就够 ),就能抓取、分析、伪造这个信号,急停任何一辆装有 EOT 设备的列车。

世超查了一下,按照美国铁路安全法,基本所有货运火车都要强制安装 EOT。大部分客运列车没有强制要求,但符合一定条件时,仍要安装 EOT。。。

想一想,真有美国当地 teenager 作死,后果不堪设想。。。

2008 年,波兰就有一个小逼崽子用改装电视遥控器黑进了电车系统,让司机无法向右转向,最终导致四节车厢脱轨,12 人受伤。

龟龟,意识到问题严重性后,Neil Smith 马上把漏洞报告给了 ICS-CERT(文章开头的 CISA 前身)。

ICS-CERT 当时很重视,联系了美国铁路协会 AAR。

注意了,AAR 可不是什么政府部门,而是一个价值 600 亿美元的私营产业。

它是由北美各大铁路公司组成的行业协会,是铁路行业的话事人。平时专门研究点技术、制定行业标准、游说政府监管部门搞点利益政策啥的。

问题就来了!

作为一个私企,就意味着 AAR 首要目标是对股东和利润负责。

试想一下,如果他们承认这个存在了几十年的漏洞,就得对遍布全国装载 EOT 的火车进行大规模召回和升级,这——

可不光是一笔几十亿美金的开销,而且可能吓跑股东。

他们宁愿花钱养着强大的律师和公关团队,去摆平问题,也不想把钱花在看不到短期回报的安全升级上。

只要没出事,漏洞就不存在。。。

而且,这么多年不都平安无事过来了嘛。

所以 AAR 的回复是:你 Neil Smith 在实验室里倒腾出来的东西,纯属理论。有本事,你到真实铁轨上给我们证明一下?

可说归说,测试环境又不给人家配合安排。。。人总不能自己找辆车,来个操控测试吧?

就这样,僵局持续了 4 年。

2016 年,Neil 找了《 波士顿评论 》发表文章,想揭露 AAR 为了自身利益,故意阻挠安全测试的内幕。

结果 AAR 反应很快,立马在《 财富 》上刊文反驳,说一切都是不实指控。

一套公关组合拳,给 Neil Smith 打得心力交瘁。他觉得自己就一个搞技术的,根本斗不过这种利益集团。

他暂时放弃了。

2024 年,Neil Smith 看到 ICS-CERT 重组为 CISA,于是他决定再试一次,重新提交了一份漏洞表单。

但 AAR 的态度依旧顽固,并想了一个新借口:哎呀这套设备和协议也快到期了,没必要再修复。

在多次沟通无果后,CISA 也忍无可忍,便同意了 Neil Smith 的最终请求——公之于众。

这个操作一般就是安全领域的最后通牒:

当厂商对漏洞长期无视,那可以选择向公众披露细节,利用舆论压力,迫使其采取行动。

最终,这个漏洞在被发现的 13 年后,终于获得了官方编号:CVE-2025-1727。

而 AAR 也服输了,他们宣布采用一个新的、更安全的标准(802.16t)来取代这套旧系统。

但问题是,换完最快也要 2027 年。。。

这意味着从现在到 2027 年,美国货运铁路就像是在进行一场豪赌,赌在有搞事黑客动手之前,他们能及时更新。

故事的最后,Neil Smith 警告所有人:“ 不要试,你真可能会害死人。 ”

到这,十几年年的拉锯战就算是彻底结束了。